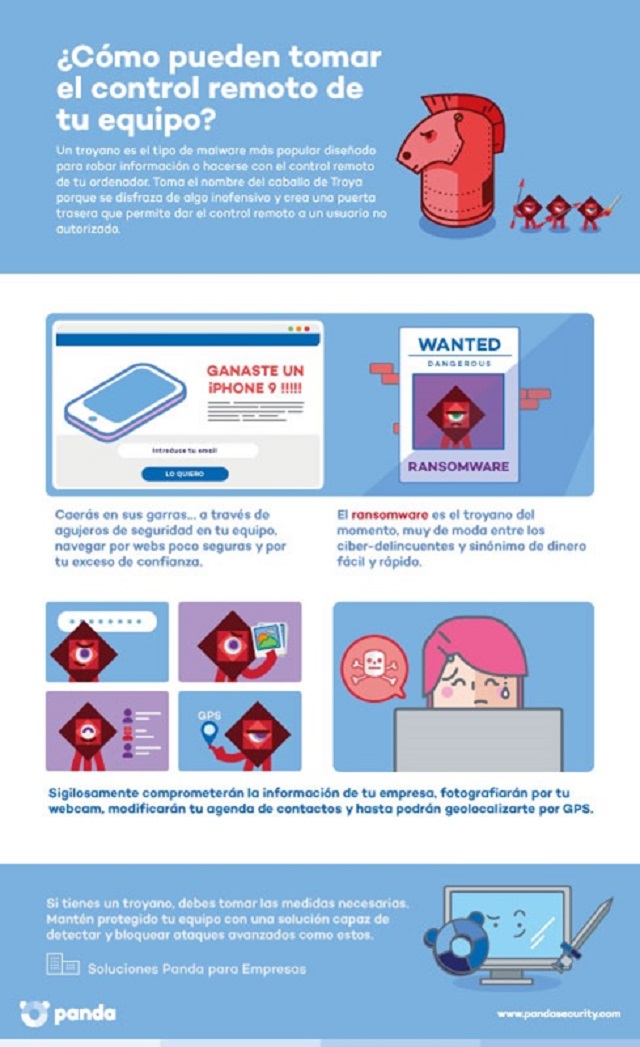

¿Cómo pueden tomar el control remoto de su equipo?

Lamentablemente, los ataques de ransomware a redes corporativas son cada vez más frecuentes; para os ciberdelincuentes no existe discriminación en el tamaño de la empresa; las grandes corporaciones son las más “apetecibles”, pero las pequeñas y medianas también se cotizan bien, pues al ser proveedoras de productos o servicios para empresas más grandes o corporaciones, pueden convertirse en una puerta de entrada más fácil a ellas.

Así lo comenta Roxana Hernández, country partner de Panda Security Venezuela, quien reivindica la importancia de mantener protegida la red corporativa, independientemente del tamaño o área de negocio de la Empresa. Pero, ¿Sabe Usted realmente lo que es un troyano y cómo protegerse de un eventual ataque?

5 cosas que debe saber

· Son programas de software malicioso diseñado para robar información o tomar el control del equipo. Las empresas que manejan datos especialmente sensibles son un blanco suculento a los que dirigir estos ataques.

· Es el tipo de malware más popular, dentro de todas las muestras de malware analizadas diariamente por PandaLabs, nuestro laboratorio antimalware, son los troyanos, que llevan liderando estas estadísticas desde hace años.

· Un troyano es un software aparentemente inofensivo que al ejecutarse ocasiona daños en el equipo o roba información.

· Generalmente, este tipo de malware “crea” una puerta trasera que permite tomar el control remoto a un usuario no autorizado y se ejecutan de manera inadvertida.

· Caballo de Troya: toma el nombre del suceso histórico, porque se disfraza de algo inofensivo.

Troyanos: a la cabeza del ranking de infecciones por malware

Los troyanos están en el top de las 227.000 muestras de malware que se detectan cada día por PandaLabs. Mes tras mes, continúan estando en primera posición siendo el nuevo malware creado más abundante.

Los troyanos suponen el 66,81% de las muestras creadas y detectadas a lo largo del trimestre, aumentando respecto al año anterior. A continuación, se sitúan los virus (15,98%), gusanos (11,01%), PUPs (4,22%) y Adware/Spyware con un 1,98%.

¿Qué quieren conseguir sus creadores?

· Robar información personal y corporativa: información bancaria, contraseñas, códigos de seguridad, etcétera.

· Sacar fotos por la webcam, si su equipo dispone de ellas

· Secuestrar o borrar la información almacenada en el disco duro de sus equipos

· En el caso de dispositivos móviles de uso corporativo que incluyan programas de mensajería, captura mensajes de texto entrantes y salientes y el registro de llamadas

· Permite al ciberdelincuente consultar, eliminar y modificar la agenda de contactos de tu dispositivo e inclusive hacer llamadas y enviar SMS.

· Conocer la posición geográfica del dispositivo mediante GPS.

¿Cómo podemos protegernos de los troyanos?

Evita la descarga de contenidos desde páginas desconocidas o de dudosa reputación.

Vigila las descargas realizadas desde aplicaciones P2P.

Mantén actualizada tu solución de seguridad avanzada. Instala la solución de ciberseguridad avanzada Panda para empresas que mejor se adapte a ti y estarás protegido frente a estas amenazas.

Haz un análisis gratuito de tu computadora y comprueba si está libre de troyanos.

Sobre Panda Security

Fundada en 1990, Panda Security es la empresa líder a nivel mundial en soluciones de seguridad basadas en la nube. Con sede en España, la compañía cuenta con presencia directa en más de 80 países, productos traducidos a más de 23 idiomas y millones de clientes en todo el mundo. Su misión es simplificar la complejidad creando nuevas y mejores soluciones para salvaguardar la vida digital de sus usuarios.