El esperado final de la popular serie de TV “Lost”, usado por hackers para distribuir el falso antivirus MySecurityEngine

– No es la única serie o película conocida utilizada para la distribución de malware: PandaLabs ha detectado también ataques que utilizan como palabras clave Glee, Padre de familia o Iron Man 2

– También el reciente fallecimiento del famoso cantante de rock Ronnie James Dio ha sido utilizado para distribuir falsos antivirus

Caracas, 20 de mayo de 2010 PandaLabs, el laboratorio antimalware de Panda Security –The Cloud Security Company- ha detectado en las últimas horas la proliferación en motores de búsqueda de un buen número de páginas web que distribuyen el falso antivirus MySecurityEngine utilizando como gancho el esperadísimo final de la popular serie “Lost”, esperado por millones de fans en todo el mundo.

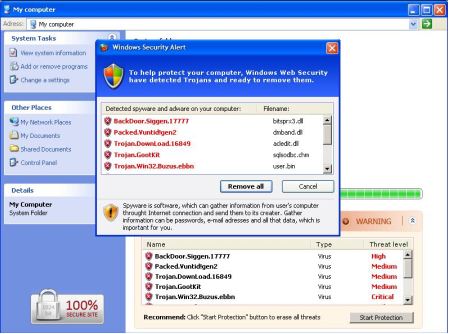

El método de infección es el tradicional. Cuando alguien busca en Internet asuntos referidos a la serie, como información sobre el último capítulo o referencias para visualizarlo en directo mediante streaming, aparecen como resultados falsas webs que han sido casi profesionalmente indexadas para aparecer en las primeras posiciones. (Imagen de una búsqueda en: http://www.flickr.com/photos/panda_security/4621101704/). Cuando el usuario pincha, se le pide su consentimiento para descargar algún fichero, como un códec, por ejemplo, momento en que se instala el falso antivirus en su ordenador. (Ejemplo en: http://www.flickr.com/photos/panda_security/4621101736/.)

Pero “Lost” no es la única serie utilizada para tal fin. También en los últimos días hemos registrado un alto número de intentos de engañar a internautas utilizando la misma técnica pero con búsquedas relacionadas con la serie “Glee”, “Padre de Familia” o con el reciente estreno de la película “Iron Man 2”.

Además, el reciente fallecimiento del famoso cantante de grupos de rock tan conocidos como Rainbow o Black Sabbath, Ronnie James Dio, también ha sido aprovechado por los hackers para desplegar un potente ataque de Black Hat SEO a través de Internet.

Según Luis Corrons, director técnico de PandaLabs, “lo que nos sigue sorprendiendo es la velocidad con la que consiguen no sólo crear las webs (ya que no es una sola, sino multitud de ellas) sino indexarlas y posicionarlas en Internet. Conforme se acerque el esperado final de ‘Lost’ esperamos que el número de links maliciosos que ahora mismo aparecen, se duplique o triplique.”

Ante esta situación, recomendamos a los usuarios (sobre todo a los fans) tomar precauciones a la hora de visitar webs a través de motores de búsqueda, intentando certificar que las fuentes son de confianza. Y en el caso de acceder a alguna de estas falsas webs, no aceptar la descarga de ningún componente, ya que podríamos resultar afectados. “Contar con una buena protección actualizada y aplicar el sentido común son las dos mejores medidas que podemos poner en práctica para estar prevenidos”, añade Corrons.

Más información en www.pandalabs.com.

Sobre PandaLabs

Desde 1990, PandaLabs trabaja en la detección y eliminación de las nuevas amenazas de seguridad con el objetivo de ser los más rápidos y ofrecer así la máxima seguridad a nuestros clientes. Para conseguirlo, PandaLabs cuenta con un innovador sistema automatizado que analiza y clasifica miles de muestras nuevas al día produciendo automáticamente veredictos (malware o goodware). Este sistema es la base de la Inteligencia Colectiva el nuevo modelo de seguridad de Panda Security que permite detectar incluso aquellos ejemplares de malware que han dejado escapar otras soluciones de seguridad.

Actualmente, el 99,4% del malware que detecta PandaLabs ya es analizado a través de este sistema de Inteligencia Colectiva. Esto se complementa con el trabajo de varios equipos especializados en cada tipo de malware (virus, gusanos, troyanos, spyware, phishing, spam, etc.) que trabajan 24 horas los 7 días de la semana, dando respuesta a nuestros clientes. Para los clientes este innovador modelo de seguridad se traduce en soluciones más seguras, más sencillas de manejar y que consumen menos recursos.

Para más información visite el blog de PandaLabs: http://www.pandalabs.com